Platinum, niesławna grupa Advanced Persistent Threat (APT), uruchomiła nowego trojana typu backdoor o nazwie Titanium, który ma zaawansowane możliwości przejęcia pełnej kontroli nad komputerem celu.

Jak donoszą badacze z Kaspersky Lab, Titanium może ukrywać się na widoku, podszywając się pod oprogramowanie do nagrywania płyt DVD, sterownik dźwięku, a nawet oprogramowanie zabezpieczające.

Platinum, śledzony przez naukowców jako TwoForOne, od dziesięciu lat infiltruje instytucje rządowe, instytuty obronne, firmy telekomunikacyjne i agencje wywiadowcze, szczególnie w Azji Południowej i Południowo-Wschodniej..

Według naukowców Titanium obejmuje „złożoną sekwencję etapów upuszczania, pobierania i instalowania, z wdrożeniem trojana-backdoora jako ostatnim krokiem.

Aby uniknąć oprogramowania zabezpieczającego, Titanium wykorzystuje sprytne sztuczki, takie jak szyfrowanie, kamuflaż jako podstawowe sterowniki i dostarczanie danych stenograficznie w obrazach PNG.

Gdy trojan zainfekuje system, upuszcza swój ostateczny ładunek, pobierając wymagane pliki za pomocą usługi Windows Background Intelligent Transfer Service (BITS). Trojan Titanium komunikuje się z serwerem C2 za pomocą narzędzia cURL.

Aby rozpocząć strumień poleceń serwera, Titanium wysyła „żądanie zakodowane w base64, które zawiera unikalny identyfikator systemu, nazwę komputera i numer seryjny dysku twardego”. Po nawiązaniu połączenia zaczyna odbierać polecenia.

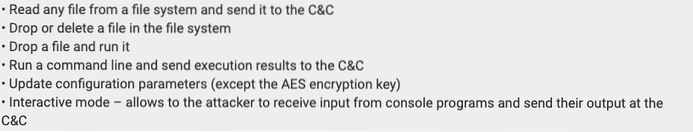

Niektóre z zadań, które może wykonać trojan, to:

Badacze z firmy Kaspersky twierdzą, że nie wykryli żadnej aktywności związanej z trojanem Titanium. Ale może tam być, ponieważ trudno jest wykryć backdoora ze względu na jego bezplikową technologię i techniki szyfrowania.

Przeczytaj także: Te 10 urządzeń z Androidem można zhakować, by szpiegować ich właścicieli

ComputersHowto

ComputersHowto